الفكرة في جملة واحدة

يُرسل وكيل ذكاء اصطناعي أو تطبيق محفظة أو إضافة متصفح أي رابط إلينا. نُعيد حكماً على الاحتيال مع 23 إشارة تهديد. كل طلب يكلّف 0.001 دولار USDC، مدفوع على السلسلة عبر Solana أو Base. لا تسجيل، لا مفاتيح API، لا مبيعات. هذا هو المنتج بأكمله.

الجزء المثير ليس محرك الكشف. الجزء المثير هو ما يحدث حين تتحول واجهة HTTP بصمت إلى عمل تجاري قائم على السلسلة. x402 هو البدائي الذي يجعل ذلك ممكناً، وبقية هذا المقال يشرحه.

ما هو x402 فعلاً

كان HTTP 402 محجوزاً بوصفه Payment Required منذ مواصفة HTTP/1.1 الأصلية عام 1999. لستة وعشرين عاماً ظلّ في مكانه، ينتظر بروتوكول دفع يقبله الإنترنت فعلاً. في عام 2025 نشرت Coinbase شكلاً محدداً يجعله قابلاً للاستخدام، وكانت النتيجة x402.

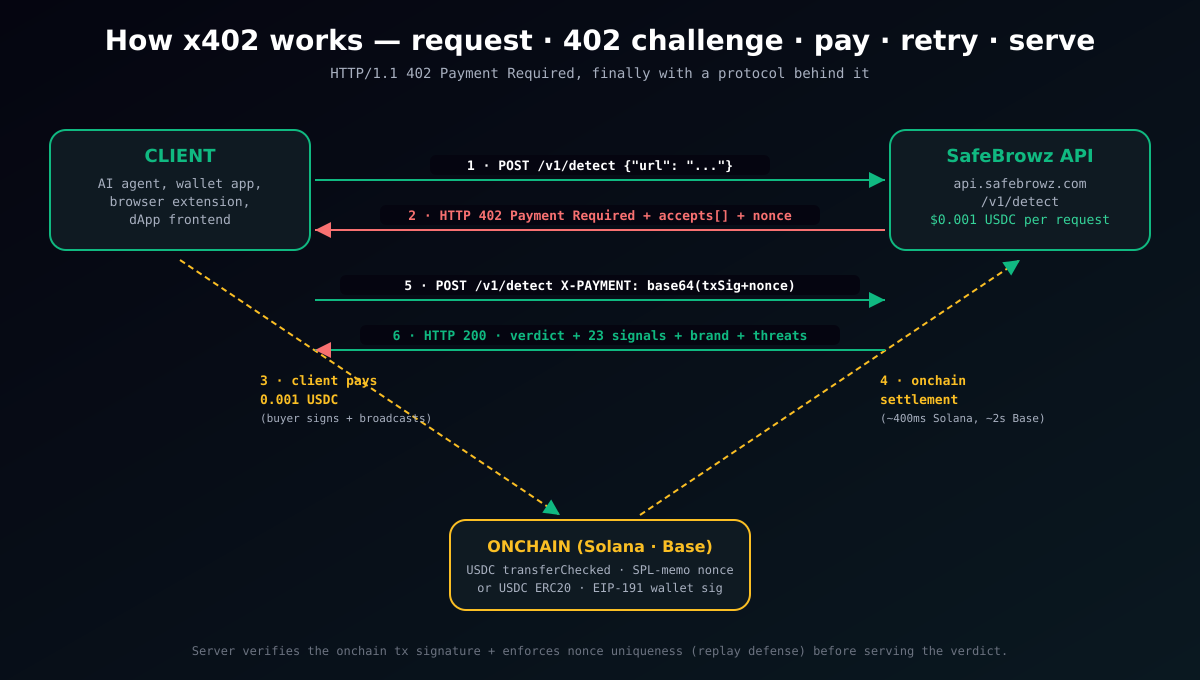

الفكرة بسيطة. يستدعي العميل أي نقطة نهاية HTTP. إذا احتاج الخادم إلى دفع، يستجيب بالحالة 402 وجسم JSON يصف خيارات الدفع المقبولة: السلاسل، والرموز المميزة، والمبالغ، وعناوين المستقبل، وقيمة nonce صادرة من الخادم. يدفع العميل على السلسلة، ويعيد إرسال نفس الطلب مع رأس توقيع يثبت حدوث الدفع، ويتحقق الخادم ويقدم الاستجابة الحقيقية.

هذا النمط الواحد يحل محل مكدس كامل من ملء النماذج، وبوابات الفوترة، ولوحات الاستخدام، وطبقات حدود المعدل، ودوران مفاتيح API، ورسائل التحصيل. نقطة نهاية واحدة، سعر واحد، تسوية على السلسلة. تدفق بطاقة الائتمان، لكن للآلات.

ملاحظتان من بناء هذا النظام:

- زمن الاستجابة مقبول. تستقر Solana في ~400 ميلي ثانية، وBase في ~2 ثانية لتحويل USDC. يستغرق الطلب الكامل 1–3 ثوانٍ بما في ذلك التحقق من الخادم. هذا أبطأ من استدعاء API عادي لكنه أسرع من أي إجراء تسجيل، والوكلاء لا يتوقفون عند بضع ثوانٍ.

- "Payment Required" بدائية HTTP حقيقية. ليست حلاً مؤقتاً. أي عميل يدرك HTTP يمكنه تحليل 402، وقراءة مصفوفة accepts، والقرار بالدفع. أطر عمل الوكلاء تندمج طبيعياً لأنها تتعامل بالفعل مع رموز حالة HTTP — تحتاج فقط إلى محفظة.

لماذا يهم الأمر الآن (وكلاء الذكاء الاصطناعي لا يملكون بطاقات ائتمان)

يعاني وكلاء الذكاء الاصطناعي في 2026 من مشكلة هيكلية. يتقنون استدعاء واجهات API، لكنهم يفشلون في التسجيل فيها. وكيل يبني سير عمل بحثي عن منتج يحتاج إلى سحب بيانات من عشرين مصدر بيانات متخصص، وتسعة عشر منها تتطلب بريداً إلكترونياً وكلمة مرور وبطاقة ائتمان وموافقة إنسان. يتراكم هذا الاحتكاك.

يمنح x402 الوكيل شكلاً مختلفاً: هذه محفظة، هذه ميزانية، هذه قائمة نقاط النهاية التي تقبل الدفع — اذهب وأنجز عملك. كل شركة تشحن برامج وكيلة تصطدم بهذا الجدار في نهاية المطاف. اخترنا البناء له أولاً.

نقطة نهاية واحدة، سعر واحد

السطح بسيط عن قصد.

curl -X POST https://api.safebrowz.com/v1/detect \

-H "Content-Type: application/json" \

-d '{"url":"https://trezor-support.com"}'الاستدعاء الأول بدون رؤوس دفع → يستجيب الخادم بتحدي 402:

HTTP/2 402 Payment Required

Payment-Required: eyJ4NDAyVmVyc2lvbiI6Mi... (base64 v2 payload)

{

"x402Version": 1,

"status": 402,

"error": "payment_required",

"accepts": [

{

"scheme": "exact",

"network": "solana",

"networkCaip2": "solana:5eykt4UsFv8P8NJdTREpY1vzqKqZKvdp",

"maxAmountRequired": "1000",

"asset": "EPjFWdd5AufqSSqeM2qN1xzybapC8G4wEGGkZwyTDt1v",

"payTo": "FLQyppmJYbvQvEPAB4Mv8ZGmxkSXmXUwMACeJ79kdozW",

"maxTimeoutSeconds": 60,

"extra": {

"token": "USDC", "decimals": 6,

"nonce_binding": "memo",

"memo_template": "safebrowz:87d311de-..."

}

},

{

"scheme": "exact",

"network": "base",

"networkCaip2": "eip155:8453",

"maxAmountRequired": "1000",

"asset": "0x833589fCD6eDb6E08f4c7C32D4f71b54bdA02913",

"payTo": "0xf3bc3a04646F1D721992AeDC07c98FC52FdFC358",

"extra": {

"token": "USDC", "decimals": 6, "chainId": 8453,

"nonce_binding": "eip191",

"sign_message_template": "safebrowz:87d311de-..."

}

}

]

}يختار العميل سلسلة، ويدفع 0.001 USDC على السلسلة مع ربط nonce (SPL-memo على Solana أو توقيع EIP-191 خارج السلسلة على Base)، ويعيد المحاولة مع رأس X-PAYMENT:

POST /v1/detect

Content-Type: application/json

X-PAYMENT: eyJ4NDAyVmVyc2lvbiI6MSwic2NoZW1lIjoiZXhhY3QiLC...

{"url":"https://trezor-support.com"}يتحقق الخادم من المعاملة على السلسلة، ويفرض تفرد nonce (دفاع ضد إعادة التشغيل)، ويعيد الحكم الكامل:

HTTP/2 200 OK

{

"verdict": "danger",

"trust_score": 8,

"brand": "Trezor",

"confidence": 0.97,

"reason": "This page impersonates Trezor and does not belong to the real brand.",

"threat_types": [

"brand_impersonation",

"credential_phishing",

"wallet_drainer"

],

"signals": {

"brand_impersonation": true,

"credential_phishing": true,

"wallet_drainer": true,

"fresh_domain": true,

"fake_captcha": false,

"pastejacking": false,

...

},

"details": {

"matched_brand": "Trezor",

"official_domain": "trezor.io"

}

}ثلاث وعشرون إشارة منطقية في الاستجابة الكاملة، تغطي كل فئة تهديد تتتبعها SafeBrowz عبر 500+ علامة تجارية و100+ لغة.

داخل خط الكشف

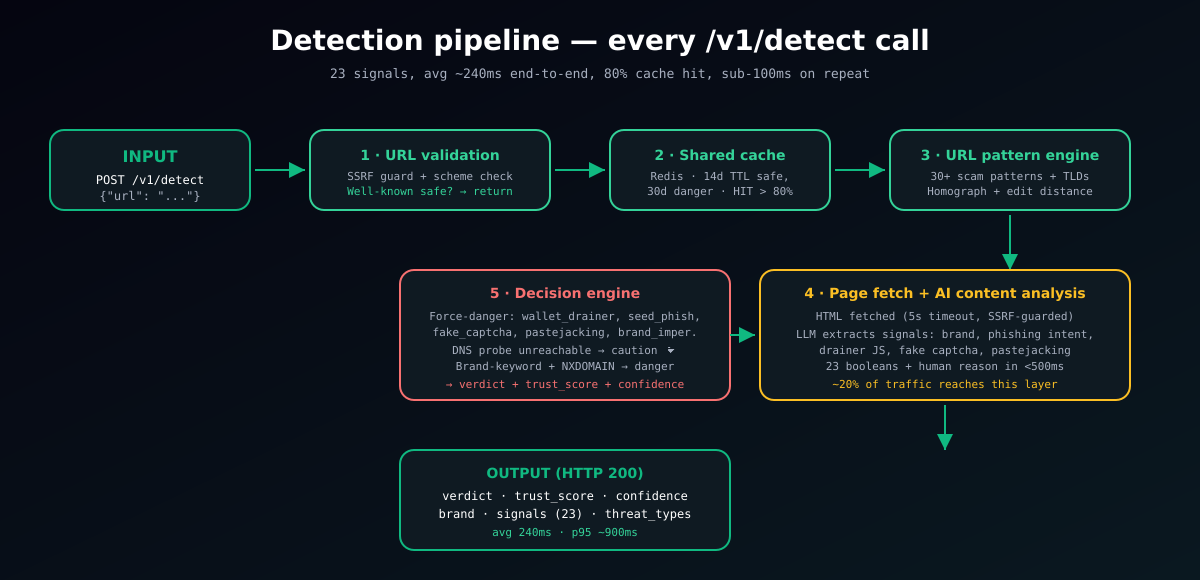

تبدو نقطة النهاية بسيطة من الخارج، لكن كل طلب يمر بخط أنابيب خمسي الطبقات. كل طبقة مُصممة للخروج في أقرب وقت ممكن — كلما كان الحكم أقرب إلى الطرف الرخيص، كانت الاستجابة أسرع وأقل تكلفة.

طبقة بطبقة:

- التحقق من الرابط + المسار السريع للمواقع الآمنة المعروفة. حماية SSRF (حجب عناوين IP الخاصة والأسماء المحجوزة)، فحص المخطط، حد الطول. ثم قائمة منتقاة من 80+ نطاق بارز (google.com, trezor.io, metamask.io, github.com, coinbase.com، وكل محفظة وبورصة رئيسية) تؤدي إلى حكم SAFE فورياً بدون عمل لاحق.

- ذاكرة Redis المشتركة. تُخزَّن أحكام النطاقات الشائعة عبر جميع المتصلين — 14 يوماً للآمن، 30 يوماً للخطر، 7 أيام للتحذير. تتجاوز نسبة الإصابة بالذاكرة 80٪ في الإنتاج، مما يُبقي تكلفة الطلب الواحد في خانة الأرقام العشرية الصغيرة.

- محرك أنماط الرابط. أكثر من ثلاثين بصمة رابط احتيالي (مسارات استنزاف المحافظ، أنماط إسقاط العملات المشفرة، أشكال التصيد الشائعة)، قائمة امتدادات نطاق مؤقتة، فحص كلمات مفتاحية للعلامة التجارية مع تطبيع التشابه بالحروف (rn→m, 0→o وما شابه) ومسافة Levenshtein-1 (تكتشف

gooogle،microsooft،rnetamask). - جلب الصفحة + تحليل محتوى AI. يُجلب HTML بمهلة 5 ثوانٍ مع تطبيق نفس حماية SSRF على كل إعادة توجيه. يستخرج نموذج لغوي إشارات من الصفحة: العلامة المطالب بها مقابل المالك الحقيقي، أنماط سكريبت استنزاف المحافظ، نسخ كابتشا مزيفة (ClickFix)، أنماط Pastejacking، بنية التصيد الاحتيالي للبيانات. 23 منطقية بالإضافة إلى سبب يمكن للإنسان قراءته في أقل من 500 ميلي ثانية. فقط حوالي 20٪ من الحركة تصل هذه الطبقة — كل شيء آخر حُسم بخطوات سابقة.

- محرك القرار. عدد الإشارات + قواعد الإجبار على الخطر (أي إشارة wallet_drainer أو seed_phrase_phishing أو fake_captcha أو pastejacking أو brand_impersonation تُجبر على الخطر بصرف النظر عن العدد الإيجابي)، بالإضافة إلى فحص DNS لحالة "النطاق لا يُحَل". مخرج الحكم النهائي، trust_score، الثقة، والتفاصيل المُثرية.

الكمون طرفاً إلى طرف: متوسط ~240 ميلي ثانية (تهيمن عليه إصابات الذاكرة)، p95 ~900 ميلي ثانية (طبقة محتوى AI)، p99 ~2.5 ثانية (مهلة جلب الصفحة على خوادم معادية).

دعم متعدد السلاسل منذ اليوم الأول

ندعم x402 على كل من Solana mainnet وBase mainnet. نفس نقطة النهاية، نفس شكل الاستجابة، يختار العميل السلسلة التي تستخدمها محفظته بالفعل.

| السلسلة | الرمز | ربط Nonce | يستقر في | الرسوم المعتادة |

|---|---|---|---|---|

| Solana mainnet | USDC (0.001) أو SOL (0.00001) | تعليمة SPL-memo | ~400 ميلي ثانية | ~0.0002$ |

| Base mainnet | USDC (0.001) | توقيع EIP-191 خارج السلسلة | ~2 ثانية | ~0.002$ |

Solana كانت نقطة البداية الواضحة. تعليمة transferChecked لرمز SPL بالإضافة إلى تعليمة spl-memo تربط nonce بمعاملة واحدة بالضبط مما يجعل الدفاع ضد إعادة التشغيل بديهياً — الـ memo على السلسلة، فريد لكل معاملة، ولا يمكن فصله. يتناسب التسوية دون الثانية مع أحمال عمل الوكلاء.

Base تغطي كل مطور يعمل في منظومة EVM — أي شخص يستخدم viem، wagmi، تكاملات MetaMask، أو Coinbase Developer Platform. ربط nonce النقي على السلسلة غير موجود لتحويلات ERC-20 (لا يوجد حقل memo)، لذا يتم ربط nonce خارج السلسلة: يوقّع الدافع برسالة safebrowz:<nonce> عبر EIP-191 personal_sign، ويجب أن يتطابق العنوان المُستعاد مع مُرسل حدث Transfer على السلسلة. لا معاملة إضافية، دفاع كامل ضد إعادة التشغيل.

عميل كامل — TypeScript + viem (Base)

هذا تطبيق يعمل فعلاً. يناسب شاشة واحدة.

import { createWalletClient, http, parseUnits, erc20Abi } from "viem";

import { base } from "viem/chains";

import { privateKeyToAccount } from "viem/accounts";

const USDC_BASE = "0x833589fCD6eDb6E08f4c7C32D4f71b54bdA02913";

const URL = "https://api.safebrowz.com/v1/detect";

const account = privateKeyToAccount(process.env.PRIVATE_KEY as `0x${string}`);

const wallet = createWalletClient({ account, chain: base, transport: http() });

export async function detect(target: string) {

// 1. First call — expect 402

const first = await fetch(URL, {

method: "POST",

headers: { "Content-Type": "application/json" },

body: JSON.stringify({ url: target }),

});

if (first.status !== 402) return first.json();

const challenge = await first.json();

const baseEntry = challenge.accepts.find((a: any) => a.network === "base");

// 2. Pay USDC onchain to the configured receiver

const txHash = await wallet.writeContract({

address: USDC_BASE, abi: erc20Abi, functionName: "transfer",

args: [baseEntry.payTo, parseUnits("0.001", 6)],

});

// 3. Sign the off-chain nonce binding (EIP-191 personal_sign)

const walletSig = await wallet.signMessage({

message: baseEntry.extra.sign_message_template,

});

// 4. Retry with the spec-compliant X-PAYMENT header

const xPayment = Buffer.from(JSON.stringify({

x402Version: 1, scheme: "exact", network: "base",

payload: {

txHash,

walletSig,

nonce: baseEntry.extra.sign_message_template.split(":")[1],

},

})).toString("base64");

const verdict = await fetch(URL, {

method: "POST",

headers: { "Content-Type": "application/json", "X-PAYMENT": xPayment },

body: JSON.stringify({ url: target }),

});

return verdict.json();

}عميل كامل — Python على Solana

نفس التدفق على Solana مع solana-py. يحل ربط memo محل خطوة التوقيع خارج السلسلة.

import base64, json, httpx

from solana.rpc.api import Client

from solders.keypair import Keypair

from solders.transaction import Transaction

from solders.pubkey import Pubkey

from spl.token.instructions import transfer_checked, TransferCheckedParams

from spl.token.constants import TOKEN_PROGRAM_ID

USDC_MINT = Pubkey.from_string("EPjFWdd5AufqSSqeM2qN1xzybapC8G4wEGGkZwyTDt1v")

RPC_URL = "https://api.mainnet-beta.solana.com"

rpc = Client(RPC_URL)

kp = Keypair.from_base58_string(os.environ["SOLANA_SECRET"])

def detect(target: str) -> dict:

# 1. Challenge

r = httpx.post("https://api.safebrowz.com/v1/detect",

json={"url": target})

if r.status_code != 402:

return r.json()

sol_entry = next(a for a in r.json()["accepts"] if a["network"] == "solana")

# 2. Build USDC transferChecked + spl-memo binding the nonce

memo = sol_entry["extra"]["memo_template"] # "safebrowz:<nonce>"

tx = build_usdc_transfer_with_memo(

payer=kp.pubkey(),

receiver=Pubkey.from_string(sol_entry["payTo"]),

amount_atomic=int(sol_entry["maxAmountRequired"]),

memo_text=memo,

)

tx.sign([kp], rpc.get_latest_blockhash().value.blockhash)

tx_sig = rpc.send_transaction(tx).value

# 3. Retry with X-PAYMENT

x_payment = base64.b64encode(json.dumps({

"x402Version": 1, "scheme": "exact", "network": "solana",

"payload": {"txSignature": str(tx_sig), "nonce": memo.split(":")[1]},

}).encode()).decode()

return httpx.post(

"https://api.safebrowz.com/v1/detect",

headers={"X-PAYMENT": x_payment},

json={"url": target},

).json()عملاء بدون إعداد مع agentcash

إذا لم ترغب في بناء تدفق الدفع الخاص بك، تشحن منظومة x402 بالفعل عملاء CLI ومكتبة تتولى الرقصة الكاملة تلقائياً:

npx agentcash fetch https://api.safebrowz.com/v1/detect \

--body '{"url":"https://trezor-support.com"}' \

--network solanaيكتشف الـ CLI الرمز 402، ويوقع ويبث دفع USDC من محفظة مهيأة، ويعيد المحاولة مع رأس X-PAYMENT المتوافق مع المواصفات، ويطبع الحكم. أمر واحد.

الاكتشاف الأصلي للوكلاء

بالإضافة إلى نقطة النهاية نفسها، نشرنا كل عنصر يحتاجه وكيل ذكاء اصطناعي للاكتشاف والفهم والتكامل مع الواجهة البرمجية بدون إنسان في الحلقة:

| العنصر | المسار | يستهلكه |

|---|---|---|

| مواصفة OpenAPI 3.1 | /v1/openapi.json | مولدات SDK، Postman، إجراءات ChatGPT |

| وثيقة اكتشاف x402 | /.well-known/x402 | x402scan، Coinbase Bazaar، agentcash |

| ملف مهارة الوكيل | /safebrowz-api.skill.md | مهارات Claude، استخدام أدوات GPT، LangChain، خوادم MCP |

| بيان إضافة الذكاء الاصطناعي | /.well-known/ai-plugin.json | إضافات GPT القديمة، موصلات ChatGPT |

| llms.txt | /api-llms.txt | زواحف استرداد بأسلوب ChatGPT |

يمكن لإطار عمل وكيل قراءة أي من هذه العناصر، وبناء تعريف أداة، والبدء في الدفع مقابل عمليات الفحص داخل دوامة محادثة واحدة. هذا هو المعيار لـ "جاهز للوكيل" في 2026.

لماذا 0.001$ وليس أكثر

تسعير واجهة برمجية جديدة تخمين حتى تصل بيانات حقيقية. نظرنا إليه من ثلاث زوايا وأشارت الثلاث إلى نفس الرقم.

زاوية الهامش. التكلفة الأولية المطفأة لكل فحص (إصابات الذاكرة تدعم استدعاءات محتوى AI) تقل عن 0.0002$. عند 0.001$ نحافظ على هامش صحي حتى مع دفع المشتري لغازه الخاص، وهو على Solana خطأ تقريب وعلى Base بضعة سنتات.

زاوية السوق. واجهات برمجية تجارية للسلامة الإلكترونية تسعّر بين 2$ و10$ لكل 1000 استدعاء عندما تتمكن من التسجيل فيها أصلاً. 0.001$ لكل استدعاء هو 1$ لكل 1000. سعّرنا لنكون الاعتماد الأول الذي يلجأ إليه المطور، لا الثالث.

زاوية اقتصاديات الوكيل. وكيل يرسل 100 فحص رابط في جلسة واحدة بـ 0.001$ لكل فحص هو 0.10$ إجمالاً. هذه هي النقطة السعرية التي يصبح فيها تكاملنا بديهياً لأي وكيل لا يريد أن يكون هو الناقل الذي يستنزف مستخدمه.

المشتري يدفع الغاز، عن قصد

لمنظومة x402 مدرستان في الغاز. في نموذج التسوية بوساطة، يُقدم الخادم (أو وسيط مشترك) التحويل على السلسلة نيابةً عن المشتري، يمتص الغاز ويستعيده من مبلغ الدفع. في نموذج المشتري يدفع الغاز، يبث العميل نفسه التحويل. اخترنا النموذج الثاني.

عند 0.001$ للطلب تكون الرياضيات قاسية. غاز Base لتحويل USDC النموذجي في الظروف العادية هو 0.002$–0.005$. إذا امتصصناه، يكون الدفع خاسراً قبل أن نُنجز أي عمل. عبر حجم حركة مهم كنا سنُشغّل الواجهة البرمجية بخسارة.

نموذج المشتري يدفع الغاز يقلب ذلك. العميل يبني بالفعل بمكدس محفظة والبث رخيص له. نتحقق من نتيجة السلسلة، نعيد الحكم، ونحافظ على الهامش. لكل مسار تكامل حقيقي — مطور بمحفظته الخاصة، وكيل ممول مسبقاً من مشغله، تطبيق محفظة يشغّل وكيلاً خلفياً — الغاز ليس تكلفة ذات معنى.

لدينا مسار الوسيط مُطبّقاً ومحجوزاً خلف علامة ميزة. في الوقت الحالي، المشتري يدفع الغاز يحافظ على الاقتصاد نظيفاً. إذا تحوّل الطلب المؤسسي، يمكننا تفعيل العلامة في 15 ثانية.

طبقتان: x402 للجميع، ومفاتيح Bearer للمؤسسات

نقطة النهاية العامة تشغّل x402 بالطلب. يعمل هذا بشكل ممتاز لتكاملات المطورين الفردية، ووكلاء AI الذين يستدعون عدداً قليلاً من الروابط لكل جلسة، وأي شخص يريد اختبار المنتج بدون نموذج تسجيل.

لتطبيقات المحافظ والمنصات التي تضم ملايين المستخدمين النهائيين خلف وكيل خلفي، التوقيع على السلسلة لكل استدعاء غير عملي. MetaMask لن تجعل إضافتها تُوقّع معاملة USDC في كل مرة يحوم فيها مستخدم فوق رابط. لذا توجد طبقة ثانية.

مفاتيح Bearer المؤسسية تُوفَّر عند الطلب للمُدمجين ذوي الحجم الكبير. رمز مميز طويل الأمد من الشكل sk_live_...، يُمرر كـ Authorization: Bearer sk_live_...، يتخطى تدفق x402 كلياً. لكل مفتاح حد معدل خاص به (يُتفاوض عليه عند التوفير، عادةً 10,000 إلى 100,000 طلب لكل دقيقة) وسجل استخدام خاص به. الفوترة شهرية بـ USDC عبر اشتراك ثابت.

من هذا المنتج له

- أطر عمل وكيل AI — مهارات Claude، استخدام أدوات GPT، LangChain، خوادم MCP. أي وكيل يحلل روابط من مدخلات المستخدم أو الويب يحتاج إلى فحص أمان قبل النقر.

- تطبيقات المحافظ — MetaMask snaps، إضافات Phantom، Trust Wallet، Rainbow، Rabby. سلامة الرابط قبل الاتصال ستوقف الأغلبية من عمليات استنزاف المحافظ التي نراها شهرياً.

- واجهات dApp الأمامية — أي شخص يُدمج روابط طرف ثالث، أو إرسالات مجتمعية، أو قوائم السوق. حكم سلامة بـ 0.001$ للنقر أرخص من تغريدة غاضبة واحدة من مستخدم تم استنزافه.

- إضافات المتصفح — أدوات الإنتاجية والأمان التي تريد الاستعانة بمصادر خارجية لاستدلال الروابط بدلاً من تشغيل كشفها الخاص.

- محركات البحث العاملة بالوكيل — مستنسخات Perplexity، متصفحات بأسلوب Arc، وكلاء البحث الشخصي. كل رابط يظهر هو عملية استنزاف محتملة إذا لم يُصفَّ.

- بوتات Telegram / Discord — أدوات إدارة المجتمع. نشحن واحداً بأنفسنا على

@SafeBrowzbot.

ما القادم

- المزيد من السلاسل — Arbitrum + Optimism بحلول الربع الثالث، Polygon بعد إثبات الطلب. نفس نقطة النهاية، نفس الاستجابة، مدخلات إضافية في مصفوفة 402 accepts.

- الفحص المجمّع —

POST /v1/detect/batchلسير العمل التي تحتاج إلى 50+ رابط بضربة واحدة. سعر خطي، خصم تزامن صغير. - طبقة بث webhook — للعملاء المؤسسيين الذين يريدون تدفقات تنبيه في الوقت الفعلي بدلاً من الاستطلاع. نفس مصادقة Bearer، WebSocket دائم، حدود معدل أعلى.

نحن مُدرَجون أيضاً على x402scan، دليل المنظومة للخدمات المدعومة بـ x402. مع شحن المزيد من العملاء (agentcash، Coinbase Bazaar، محافظ CDP)، يصبح الدليل المعادل الأصلي للوكلاء لسوق API.

جربه الآن

العرض التوضيحي الحي يعمل على safebrowz.com/api-docs. صِل Phantom أو MetaMask، وافحص أي رابط، وشاهد الحكم. يستغرق التكامل الكامل أقل من ساعة حتى لمن لم يلمس x402 قط — وتدفع فقط مقابل ما تستخدمه فعلاً.

نعتقد أن نقطة النهاية المفتوحة للدفع ستكون الشكل السائد للتجارة بين الآلات خلال عامين. نفضّل أن نكون طبقة أمان التصيد الاحتيالي التي تشحن أولاً على أن تصل متأخرة. إذا كنت تبني أي شيء يمس الروابط أو المحافظ، جربه وأخبرنا بما يعطل.

ابدأ التكامل في أقل من ساعة

واجهة برمجة SafeBrowz متاحة على api.safebrowz.com/v1/detect. سلامة الروابط بالطلب، 0.001$ USDC على Solana أو Base. لا تسجيل، لا مفاتيح API. مفاتيح Bearer المؤسسية متاحة عند الطلب.

اقرأ وثائق API مواصفة OpenAPI ملف مهارة الوكيل بوت Telegram

بناء نفس الفريق وراء إضافة متصفح SafeBrowz لحجب التصيد الاحتيالي واستنزاف المحافظ في Chrome وFirefox وEdge.